CentOS7开启Firewalld防火墙日志记录获取被拦截的IP

问题场景:

在实际生产环境时使用该方法进行ES数据库白名单访问控制,但遇到业务侧反馈无法访问到ES数据库端口,需要加入到白名单,但业务侧用的IP 业务侧无法准确给出

于是通过如下面的方法解决这个问题

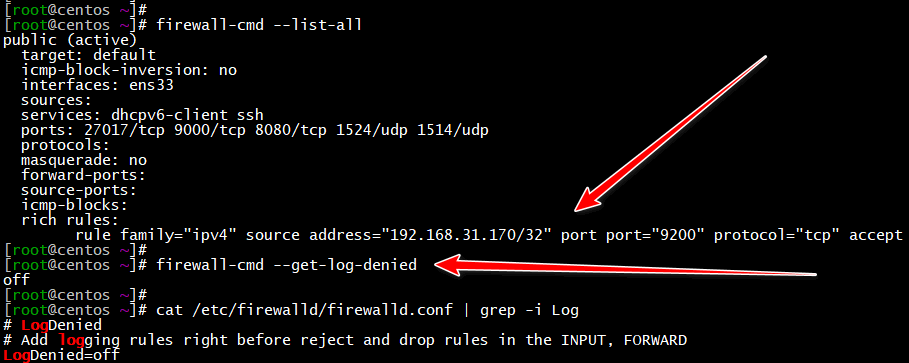

1、firewalld的默认配置是不记录日志

firewall-cmd --get-log-denied可以看到默认是off状态

cat /etc/firewalld/firewalld.conf | grep -i Log可以看到LogDenied=off :即不记录被拒绝的包

(图片可点击放大查看)

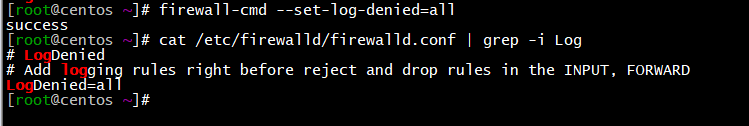

2、可以通过修改配置文件,使Firewalld防火墙记录日志

从而通过防火墙记录的日志,查询出拒绝的非法ip

具体步骤如下

set-log-denied设置为all,表示记录所有被拒的包

(图片可点击放大查看)

firewall-cmd --set-log-denied=all3、通过日志来判断出被拒绝的IP

由于业务侧反馈无法访问到ES数据库端口,业务侧无法判断出自己的IP地址 这时就该方法在Firewalld上开启Log记录,通过日志来判断出被拒绝的IP

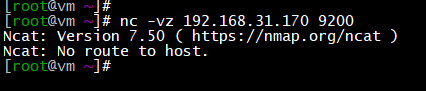

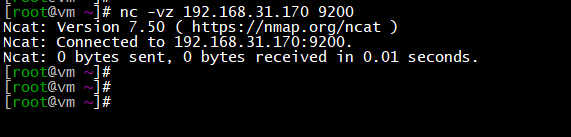

进行nc端口测试,触发日志(或者让业务侧复现重试一次)

(图片可点击放大查看)

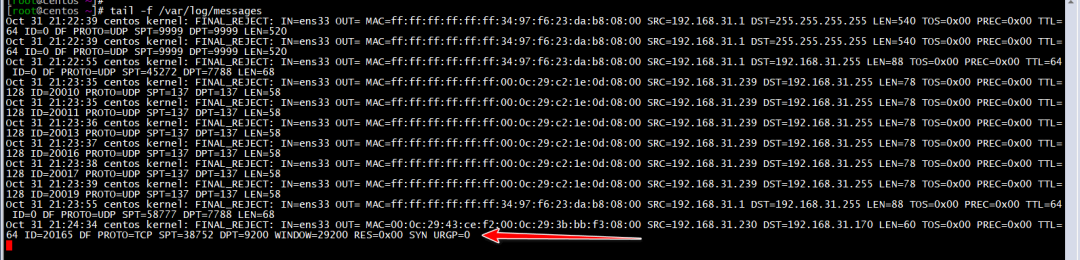

tail -f /var/log/messages

(图片可点击放大查看)

或者

(图片可点击放大查看)

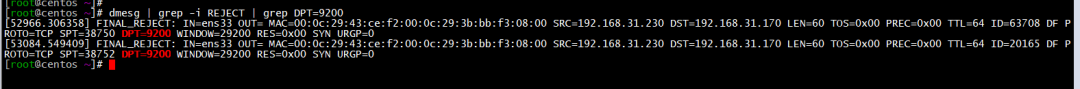

dmesg | grep -i REJECT | grep DPT=92004、根据最小化原则,给这个IP开放ES的端口

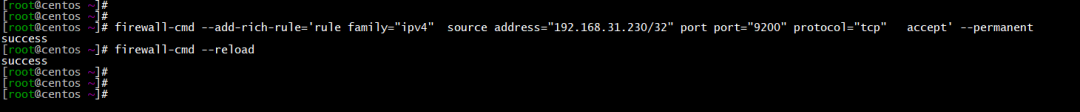

firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.31.230/32" port port="9200" protocol="tcp" accept' --permanent

firewall-cmd --reload5、测试可以正常访问ES 9200端口

(图片可点击放大查看)

(图片可点击放大查看)

接下来就可以关闭Firewalld的日志记录

firewall-cmd --set-log-denied=off扩展

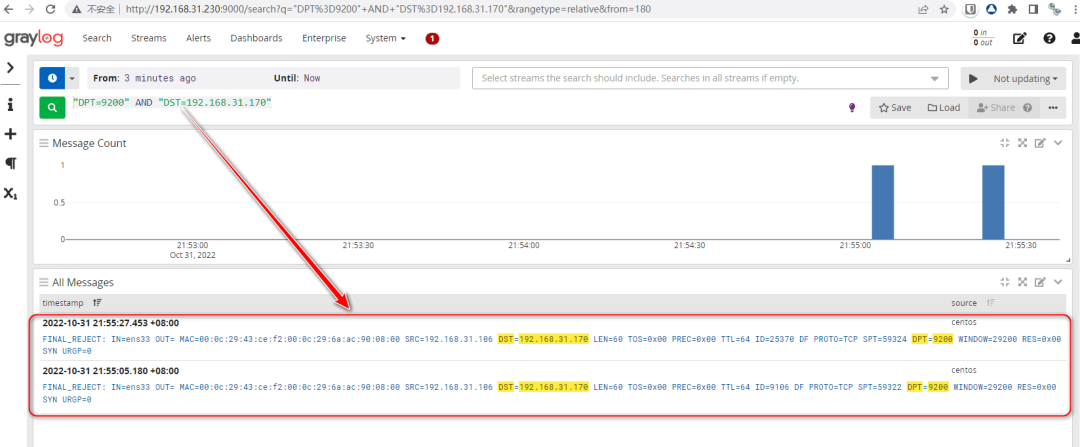

- 1、开启日志记录,可以将kernel的日志使用rsyslog发送到graylog

echo "*.* @192.168.31.230:1514;RSYSLOG_SyslogProtocol23Format" >> /etc/rsyslog.conf

systemctl restart rsyslog- 2、当异常IP尝试去访问ES数据库,通过配置GraylogAlert将所匹配到的firewalld拦截日志进行告警推送

"DPT=9200" AND "DST=192.168.31.170"

这里就不详细介绍如何实现,可以参考之前的文章